Pirata informático: ataque informático con luz láser

03 de enero de 2022 09:19 Roberto Klatt

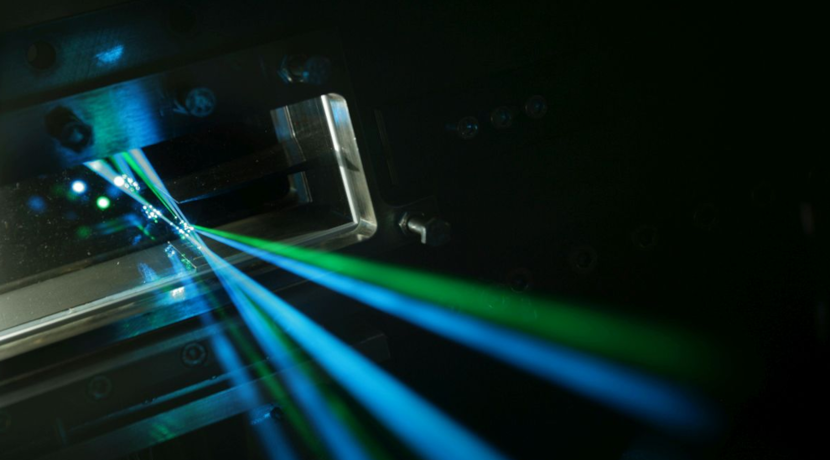

Los investigadores de TI lograron usar pulsos de láser para transmitir datos a través de los diodos emisores de luz de una computadora a 25 metros de distancia. Los sistemas sin conexión por cable o inalámbrica con el mundo exterior también pueden ser atacados de esta manera.

Karlsruhe (Alemania). Las infraestructuras críticas (KRITIS) suelen estar aisladas de Internet y de la red interna. El llamado air gapping significa que no hay una conexión por cable o inalámbrica con el mundo exterior para evitar ataques de piratas informáticos basados en la red.

Como parte del proyecto LaserShark, científicos de la Universidad Técnica de Braunschweig, el Instituto de Tecnología de Karlsruhe (KIT) y la Universidad Técnica de Berlín han demostrado ahora que las computadoras protegidas por espacios de aire también pueden ser atacadas.

Señales ópticas como vector de ataque

Según el estudio (PDF) presentado en la 37.ª Conferencia Anual de Aplicaciones de Seguridad Informática (ACSAC), las señales ópticas se pueden utilizar para enviar comandos a sistemas aislados o para robarles datos. Todo lo que necesita es un láser potente y un dispositivo cuyos diodos emisores de luz estén conectados de cierta manera.

"La comunicación óptica oculta utiliza diodos emisores de luz que ya están integrados en los dispositivos, por ejemplo, para mostrar mensajes de estado en impresoras o teléfonos", explica el coautor Christian Wressnegger. En realidad, estos LED no están destinados a recibir luz. Sin embargo, con un nivel correspondientemente alto de radiación láser, reaccionan con cambios en el voltaje. "Si el LED funciona en el modo de E / S de uso general, el firmware puede registrar estos voltajes", dicen los autores.

Muchos dispositivos pueden ser atacados a través de señales ópticas.

Los estudios de dispositivos comunes, incluidos enrutadores WLAN, teléfonos y computadoras, muestran que casi la mitad (48 %) del hardware puede ser atacado a través de señales ópticas. Si el firmware se manipuló de antemano mediante un truco de la cadena de suministro, los atacantes podrían controlar de forma remota todo el sistema mediante pulsos láser. "Una actualización normal del firmware es suficiente para pasar de contrabando el código para enviar y recibir datos a través de los diodos emisores de luz sin que se note", explica Kühnapfel.

Robo de datos a larga distancia

En una prueba práctica, los investigadores pudieron robar datos de dispositivos vulnerables a una distancia de 25 metros utilizando un potente láser, que normalmente se usa para grabar. La retransmisión tuvo lugar desde los sistemas manipulados mediante el parpadeo de los LED. Una mirada rápida representaba el cero digital, una mirada prolongada el uno digital.

De esta forma, se podría establecer una conexión de datos bidireccional con al menos 18,2 kilobits por segundo (hacia adentro) y 100 kilobits por segundo (hacia afuera). “A estas velocidades de datos, se pueden transferir megabytes de datos en cuestión de minutos, lo que representa un grave riesgo incluso para los sistemas de espacio de aire”, explican los investigadores.

Esto requiere una vista clara del dispositivo atacado. "Nuestro proyecto LaserShark muestra lo importante que es proteger los sistemas de TI críticos para la seguridad, no solo en términos de tecnología de la información y la comunicación, sino también ópticamente", afirma Wressnegger.

37.a Conferencia Anual de Aplicaciones de Seguridad Informática (ACSAC), doi: 10.1145 / 3485832.348591

Si quieres conocer otros artículos parecidos a Pirata informático: ataque informático con luz láser puedes visitar la categoría Tecnología.

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

Otras noticias parecidas